香港正版挂牌威胁情报月报-2020年2月

2020-03-03

一、 漏洞态势

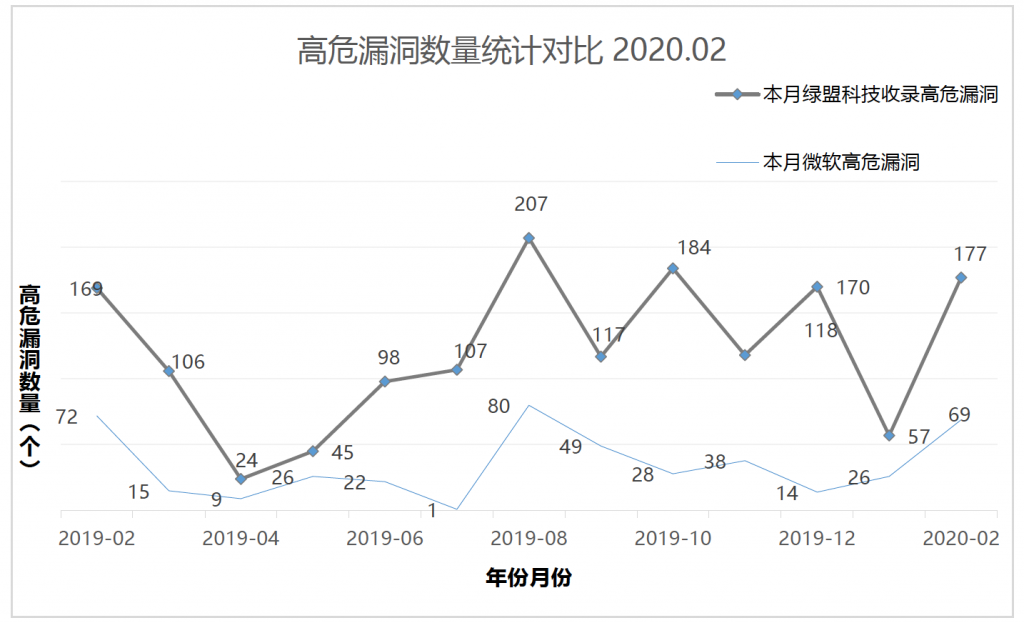

2020年02月香港正版挂牌安全漏洞库共收录236漏洞, 其中高危漏洞57个,微软高危漏洞26个。

注:香港正版挂牌漏洞库包含应用程序漏洞、安全产品漏洞、操作系统漏洞、数据库漏洞、网络设备漏洞等;

二、 威胁事件

1. DRBControl网络间谍组织针对赌博活动

【标签】DRBControl

【针对行业】赌博和博彩

【时间】2020-02-18

【简介】DRBControl网络间谍组织开展一起攻击活动,利用新的恶意软件家族瞄准全球赌博和博彩公司,尤其东南亚用户,其次还包括欧洲和中东地区。攻击者旨在从东南亚的赌博和博彩公司窃取数据库和源代码。

【关联的攻击组织】DRBControl是一个网络间谍组织,主要针对东南亚的赌博和博彩行业,欧洲和中东地区也有涉及,以窃取数据为目的。

【关联的攻击工具】PlugX是使用模块化插件的远程访问工具(RAT),已被多个威胁组织使用。

Trochilus是一个远程访问工具,具有远程卸载、文件管理、上传并执行、下载并执行、shellcode扩展、以及访问系统信息等功能。

HyperBro是某几个组织使用的自定义内存后门。

【参考链接】

https://documents.trendmicro.com/assets/white_papers/wp-uncovering-DRBcontrol.pdf

【防护措施】绿盟威胁情报中心关于该事件提取134条IOC,其中包括8个IP、17个域名和109个样本;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

2. 针对巴勒斯坦人的新网络间谍活动

【标签】Molerats、SPARK、PIEROGI

【时间】2020-02-13

【简介】THE SPARK CAMPAIGN是利用社会工程学、通过Spark后门感染巴勒斯坦实体和个人的攻击活动,该后门最早于2019年1月出现,此后一直活跃。攻击活动的诱饵内容围绕以色列-巴勒斯坦政治事件,此次攻击活动归因于Molerats组织。近期Molerats组织同时使用社会工程学攻击手段,结合Pierogi后门感染巴勒斯坦领土的受害者,该后门最早于2019年12月出现。

【关联的攻击组织】Molerats,也被称为Gaza cybergang、Moonlight、Extreme Jackal、Gaza Hackers Team、Moonlight、Extreme Jackal、Operation Molerats,是一个出于政治动机的威胁组织,自2012年以来一直活跃,该组织的受害者主要在中东、欧洲和美国。

【参考链接】

https://www.cybereason.com/blog/new-cyber-espionage-campaigns-targeting-palestinians-part-one

【防护措施】绿盟威胁情报中心关于该事件提取52条IOC,其中包含2个域名、1个IP和49个样本;Molerats组织相关事件12件,该攻击组织有1个关联IP、65个关联样本、和16关联域名;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

3. Mustang Panda组织利用新版本PlugX瞄准香港

【标签】Mustang Panda、PlugX

【针对行业】非政府组织

【时间】2020-02-06

【简介】近期Mustang Panda组织利用PlugX新变体主要针对香港,也涉及到越南。攻击者利用PlugX作为后门,一旦设备被感染,攻击者可以在受影响的系统上远程执行多种命令,以检索计算机信息、捕获屏幕、管理服务和管理进程。

【关联的攻击组织】Mustang Panda威胁组织主要针对亚太国家的非政府组织,常利用Poison Ivy、PlugX和Cobalt Strike有效载荷等共享恶意软件来收集情报。

【关联的攻击工具】PlugX是使用模块化插件的远程访问工具(RAT),已被多个威胁组织使用。

Cobalt Strike是一个商业化渗透测试工具,可用shell访问受感染的系统。

Poison Ivy,也被称为PoisonIvy、Darkmoon,是一种流行的远程访问工具,已被多个组织使用。

【参考链接】

【防护措施】绿盟威胁情报中心关于该事件有22条相关IOC,其中包含8个样本、5个IP和9个域名。绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

4. 多个恶意软件通过冠状病毒主题的钓鱼邮件传播

【标签】Nanocore RAT、Parallax RAT、Emotet

【时间】2020-02-13

【简介】新型冠状病毒近期在新闻中占主导地位,攻击者正在积极利用此热点。近期发现多个恶意软件家族以新型冠状病毒为主题的钓鱼邮件传播、或使用与冠状病毒有关的文件名诱导用户下载并运行,其中包括Nanocore RAT、Parallax RAT和Emotet等。

【参考链接】

https://blog.talosintelligence.com/2020/02/coronavirus-themed-malware.html

【防护措施】绿盟威胁情报中心关于该事件提取到92条相关IOC。绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

5. Charming Kitten组织针对世界各地公众人物的攻击活动

【标签】Charming Kitten

【时间】2020-02-05

【简介】近期发现Charming Kitten组织的一系列网络钓鱼活动,新攻击活动的重点是窃取受害者的电子邮件帐户信息并查找有关他们的联系人/网络的信息,受害者包括记者、政治和人权活动家。

【关联的攻击组织】Charming Kitten(又名Group 83、Newsbeef、iKittens、Parastoo、Newscaster)是伊朗网络间谍组织,自2014年左右开始活跃。该组织专注于从事学术研究、人权和媒体工作的个人以及政府、国防技术、军事和外交领域的机构,大部分受害者都位于伊朗、美国、以色列和英国。

【关联的攻击工具】Modlishka是一个通过网络钓鱼可绕过双因素认证的工具。

【参考链接】

https://blog.certfa.com/posts/fake-interview-the-new-activity-of-charming-kitten/

【防护措施】绿盟威胁情报中心关于该事件提取到42条相关IOC,其中包含2个样本和26个域名和14个IP;关于Charming Kitten组织相关事件存在4件,相关联样本41个、相关联域名662个、相关联IP86个。绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

6. Outlaw组织针对更多系统进行挖矿

【标签】Outlaw

【时间】2020-02-10

【简介】近期发现Outlaw攻击组织改进了扫描活动的规避技术,并通过杀死竞争对手和自己以前的矿工来提高了采矿利润,并对工具包的功能进行了更新,这些工具包旨在窃取汽车和金融行业的信息,随后对受害系统进行后续攻击并出售被盗信息。攻击活动中的新样本通过已知漏洞(CVE-2016-8655、CVE-2016-5195)针对基于Linux和Unix的操作系统、易受攻击的服务器以及物联网(IoT)设备。

【关联的攻击组织】Outlaw是一个黑客团伙,主要通过挖矿获取利益。

【参考链接】

【防护措施】绿盟威胁情报中心关于该事件提取11条相关IOC;关于Outlaw组织相关事件存在3件,相关联样本22个、相关联IP5个。绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

7. Gamaredon组织加强针对乌克兰的攻击

【标签】Gamaredon

【针对行业】政府、军事

【时间】2020-02-04

【简介】在过去的几月中,威胁组织Gamaredon不断更新其工具集并加强对乌克兰政府和执法部门的攻击活动,自2019年12月攻击明显增多,主要针对关键基础设施,同时伴随着频繁的网络间谍活动,乌克兰境内至少有个五千个独立实体受到影响。

【关联的攻击组织】Gamaredon是一个网络威胁组织,自2013年以来一直活跃,主要针对乌克兰政府进行恶意活动,其主要目的是窃取政府、军事人员资料信息。

【参考链接】

【防护措施】绿盟威胁情报中心关于该事件提取到7条相关IOC;关于Gamaredon组织相关事件存在6件,相关联样本7个、相关联域名63、相关联IP12个。绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。