Microsoft Office Word 0-day远程代码执行漏洞

2017-04-11

4月7日,McAfee与FireEye的2名研究员爆出微软(Microsoft)Office Word的一个0-day漏洞。通过发送一个带有OLE2link对象附件的邮件,用户在打开附件时,代码会执行并且连接到一个攻击者控制的远程服务器,由此来下载一个恶意的HTML 应用文件(HTA),此HTA文件会伪装成一个微软的RTF文档。

当HTA文件自动执行后,攻击者会获得执行任意代码的权限,可以下载更多的恶意软件来控制受感染用户的系统,并且关掉原先的Word文档。据了解,该0-day漏洞早在今年1月份就已经在被攻击者发现并使用,目标应该是一些特定用户。微软应该会在周二的例行安全性更新中修复该漏洞。

相关地址:

https://securingtomorrow.mcafee.com/mcafee-labs/critical-office-zero-day-attacks-detected-wild/

https://www.fireeye.com/blog/threat-research/2017/04/acknowledgement_ofa.html

http://thehackernews.com/2017/04/microsoft-word-zero-day.html

受影响的版本

- 目前所有Microsoft Office版本

规避方案

- 不要打开任何来源不明的Office Word文档;

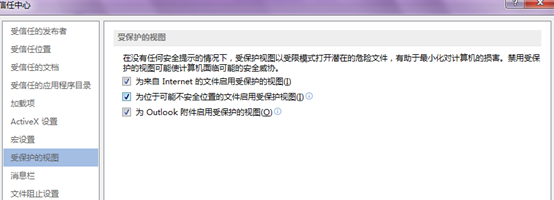

- 用户可以通过打开“受保护的视图”功能来防止此漏洞被利用;

- 微软(Microsoft)官方应该会在周二发布相关的修复补丁,请用户及时下载更新来防护此漏洞。

声 明

本安全公告仅用来描述可能存在的安全问题,香港正版挂牌不为此安全公告提供任何保证或承诺。由于传播、利用此安全公告所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,香港正版挂牌以及安全公告作者不为此承担任何责任。香港正版挂牌拥有对此安全公告的修改和解释权。如欲转载或传播此安全公告,必须保证此安全公告的完整性,包括版权声明等全部内容。未经香港正版挂牌允许,不得任意修改或者增减此安全公告内容,不得以任何方式将其用于商业目的。